136763

Avslutat medlemskap

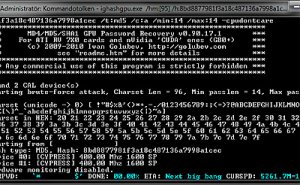

En av mina(våra?) favorit leverantörer av billiga fotoprylar har blivit hackade! Eller sk. "Defacead" - ett sätta att ta över en hemsida och göra den till sin egen, genom att byta ut .html filerna på servern.

denna text kommer upp om man försöker gå in på sidan:

"Hacked by GHoST61

Eğer hayatta hep mutlu olursam, hayalini kuracak neyim kalır?

Bize Her Yer Trabzon!"

Vilket enl. google translate är turkiska och betyder:

"Hackad avGHoST61

Om du är alltid glada i livet, om jag stannar jag fick bygga sin dröm?

Placering av Trabzon oss alla!"

Onödigt skit, förhoppningsvis kan de bara byta tillbaka till sina gamla filer, om de har dem på backup!

/Victor

denna text kommer upp om man försöker gå in på sidan:

"Hacked by GHoST61

Eğer hayatta hep mutlu olursam, hayalini kuracak neyim kalır?

Bize Her Yer Trabzon!"

Vilket enl. google translate är turkiska och betyder:

"Hackad avGHoST61

Om du är alltid glada i livet, om jag stannar jag fick bygga sin dröm?

Placering av Trabzon oss alla!"

Onödigt skit, förhoppningsvis kan de bara byta tillbaka till sina gamla filer, om de har dem på backup!

/Victor